Die vier Schritte zur Einführung einer Sicherheitslösung sind:

- Risikoanalyse und Festlegung der Anforderungen

- Vorschlag eines Konzepts

- Auswahl von Dienstleistungen und Technologien

- Geschäftsvorschlag "as a service"

1. Risikoanalyse und Definition des Bedarfs

Wir bieten systematisch an, einen Security Scan mithilfe unseres Security Solutions Tool (SST) durchzuführen.

Ziel: Wir begleiten den Empfänger bei der Identifizierung und Priorisierung von Risiken und schlagen ihm geeignete Lösungen vor, um seine Gefährdung zu verringern.

Vorteil: Es handelt sich um einen echten Moment des Austauschs, der es ermöglicht, sich ein Bild von der Realität vor Ort zu machen.

Die Methodik berücksichtigt Folgendes:

- Die Identifizierung des Risikos und wie es entstehen kann

- Risikoanalyse auf der Grundlage der Wahrscheinlichkeit des Auftretens und der Schwere des Risikos

- Identifizierung und Untersuchung von Schwachstellen

- Die Bestimmung des Risikoniveaus und der Priorität, mit der das Risiko behandelt werden soll

2. Vorschlag für ein Konzept

Als Folgemaßnahme zum SST bereiten wir ein Konzept vor, um die Videoabdeckung und/oder das Einbruchsschutzsystem anschaulicher zu gestalten.

Es geht immer darum, die Geräte strategisch zu platzieren, um den Bedienern die Mittel zu geben, eine effektive Video-Zweifelsaufnahme durchzuführen. Dabei kann es sich um Detektionselemente wie Radar oder Wärmebildkameras, fest installierte oder mobile optische Kameras handeln. Lautsprecher ermöglichen es dem Bediener der Überwachungszentrale bei Bedarf, die Kontrolle aus der Ferne zu übernehmen und Eindringlinge bei Bedarf anzusprechen.

Natürlich haben wir auch die Möglichkeit, vorhandene Geräte anzuschließen.

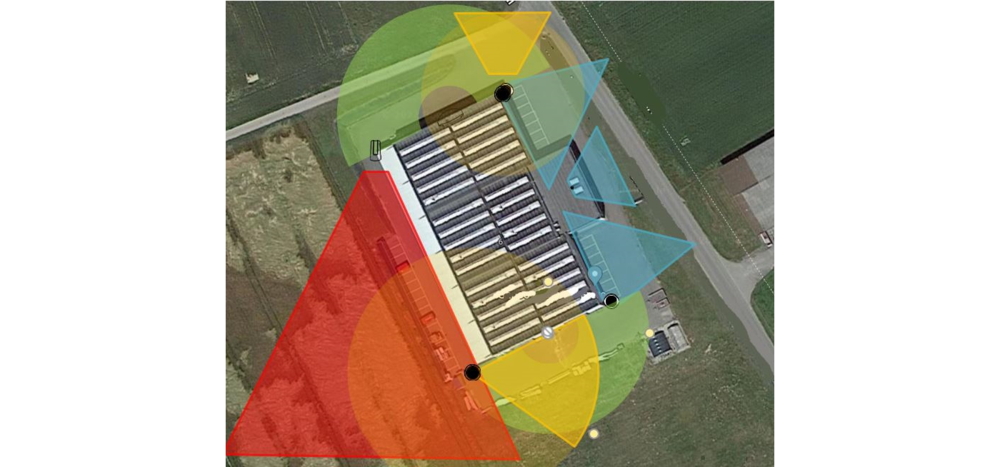

Beispiel für einen Sicherheitsplan

- Rot ist der Umfang der Wärmebildkamera, grün der des Radars -> dies materialisiert den perimetrischen Erkennungsbereich

- Gelb ist die bewegliche Kamera, die automatisch den erkannten Bewegung folgt (Tracking) und die Zweifelserhebung ermöglicht

- Blau sind fest installierte Kameras an Zugangspunkten, die ebenfalls Bewegungserkennung über Analytik liefern

3. Auswahl der Dienste und Technologien

Je nach den spezifischen Anforderungen des Standorts legen wir gemeinsam mit dem Kunden fest, welche Kombination von Diensten und Technologien und am sinnvollsten ist :

- Technologie

- Sicherheitspersonal vor Ort oder mobil (Intervention)

- Die Verbindung zum SOC für Remote-Dienste (z. B. Zweifelserhebung, Fernöffnung usw.)

4. Geschäftsvorschlag "as a service"

Sobald wir uns mit dem Kunden auf das Konzept und die Dienstleistungen abgestimmt haben, bereiten wir einen Geschäftsvorschlag vor :

- über eine Vertragsdauer, die in der Regel zwischen 24 und 60 Monaten variiert,

- einschließlich der Bereitstellung und Wartung der Technologie (es muss nicht in Hardware investiert werden),

- die Dienstleistungen,

- und Guarding (Sicherheitspersonal vor Ort, das auf Streife geht, oder Interventionsdienst)

Das ist es, was man eine Sicherheitslösung nennt.

Über Protectas Security Solutions

Protectas Solutions sind kundenorientierte Sicherheitspakete, die Technologie mit einer Reihe von Sicherheitsdienstleistungen kombinieren, um sowohl Sicherheit als auch Effizienz zu gewährleisten. Durch die Bereitstellung der richtigen Kombination von technologiebasierten Lösungen können sich unsere Kunden vollkommen auf ihr Kerngeschäft konzentrieren.

* = Pflichtfelder